2025年08月01日

サイバー攻撃に晒される製造現場

セキュアなデジタル変革に向け、まずリスクを可視化

近年、製造業はサイバー攻撃の標的となっており、特にランサムウェアによる被害が顕著に増加しています。これは、工場内のデジタル化が進んできたことで攻撃対象が拡大していることが大きな要因です。このような背景から、海外ではセキュリティ対策に関する法規制が進展し、国内では経済産業省や様々な業界団体がガイドラインの整備を進めています。今回は製造現場のセキュリティの実態とその対策について考察します。

製造業はサイバー攻撃の格好の標的

製造業は頻繁にサイバー攻撃の標的になる業種の一つです。グローバルを対象としたセキュリティ会社の調査によると、2024年は製造業の65%がランサムウェアの攻撃被害に遭い、その割合は毎年増加しています。最近はジャストインタイムや連続生産を行う企業が多く、少しの生産活動の中断でも大きな経済損失につながります。また、サプライヤーへの攻撃が納入先企業の損害に波及するケースも頻発しています。数年前、ある自動車部品メーカーがランサムウェア攻撃を受け、そのメーカーの生産が停止した影響で、自動車メーカーの国内14工場が丸一日止まるという、極めて深刻な事態が起きました。工場の停止はわずかであっても、売上損失、復旧コストといった大きな経済的損失が発生し、加えて取引先への納期遅延による信用失墜につながります。このように工場の稼働が最重要であり、緊密につながるサプライチェーンを持つ製造業は、身代金を狙うサイバー攻撃者にとって格好の標的となっています。波及型攻撃で高まる生産停止リスク

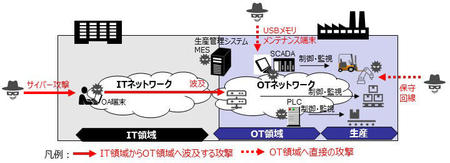

工場へのサイバー攻撃は、生産を制御・監視するSCADAやPLC、産業用PCなどのOT領域(Operational Technology:操業技術)を狙ってきます。

図表1:工場へ迫りくるサイバー攻撃

図表1:工場へ迫りくるサイバー攻撃

(クリックして拡大できます)

考慮すべきOT環境の特有性

OTセキュリティの対策を進めていく際には、次のようなOT環境特有の事情を考慮する必要があります。・生産を止めないことが重要

脆弱性に対するセキュリティパッチの適用やバージョンアップなど、生産活動に影響を及ぼすリスクを伴う作業は慎重に行う必要があります。

・長年使われている機器が散在

導入当時のままの産業用PCやPLC、ロボットコントローラなど、製品の機種やOSバージョン、脆弱性の有無などの情報が管理されていないケースが多くあります。

従来、OTセキュリティはOT担当部門の管轄であることが一般的でしたが、OTセキュリティの重要度の高まりを受け、セキュリティに関する専門知識を持ったIT部門が対応するケースが増えています。OT担当部門は稼働を止めない可用性と安全性を優先するのに対し、IT部門はデータの機密性や正確性を重視します。OT環境の特有性、そして部門間の優先度の違いを踏まえつつ、増大するセキュリティリスクへ有効な対策を打っていくことが求められます。

セキュリティ対策は現状リスクを可視化から

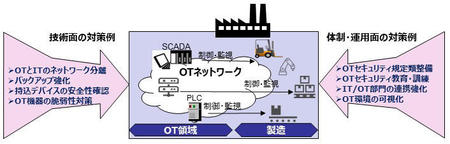

激化していくサイバー攻撃に対し、製造業各社のOTセキュリティの対策は喫緊の課題となっています。それでは、OT領域への攻撃を防ぎ、生産停止を回避するために何を為すべきでしょうか。

図表2:OT領域へのセキュリティ対策

図表2:OT領域へのセキュリティ対策

(クリックして拡大できます)

これら対策内容や優先順位は、各工場の生産規模や形態、生産活動に与える影響の大きさなどによって変わります。そこで、セキュリティ対策を計画していく上で最初に行うべきは、工場ごとのリスクの実態把握です。生産現場でのOT機器の運用実態調査や通信のログ分析によって、OT環境に内在するセキュリティリスクを可視化します。その上で、各リスクレベルに応じた対策を検討し、生産現場への影響を考慮した実装計画を策定する必要があります。

海外のサイバーセキュリティに関する法規制や国内の各種ガイドライン整備が進展すると同時に、サプライチェーン内企業にとってはOTセキュリティ対策がビジネス参画の条件となっていきます。OTセキュリティ対策を生産現場の事業継続計画(BCP)の重要な要素として捉え、各社がセキュアなものづくり環境を実現しつつ、デジタル変革を進めていただければと思います。

※ご参考:OTセキュリティ対策支援サービス

https://www.kobelcosys.co.jp/solution_service/detail/otsecurity/

2025年8月

ITの可能性が満載のメルマガを、お客様への想いと共にお届けします!

Kobelco Systems Letter を購読最新の記事

年別

他の連載・コラム

Webでのお問い合わせ

お問い合わせ